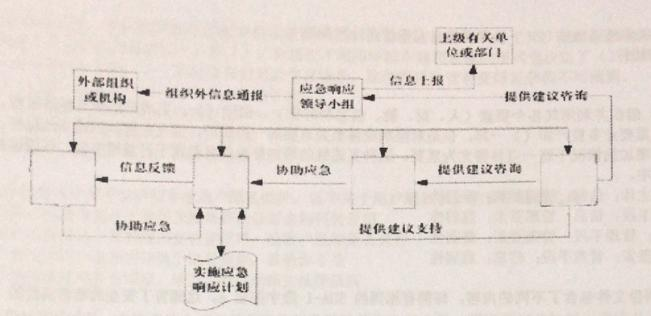

单选题 网络与信息安全应急预案是在分析网络与信息系统突发事件后果和应急能力的基 础上,针对可能发生的重大网络与信息系统突发事件,预先制定的行动计划或应急对策。应 急预案的实施需要各子系统相互与协调,下面应急响应工作流程图中,空白方框中从右到左 依欠填入的是()。

下载APP答题

由4l***hk提供

分享

举报

纠错

相关题库推荐

相关试题

单选题 为增强 Web 应用程序的安全性,某软件开发经理决定加强 Web 软件安全开发培训,

下面哪项内容不在考虑范围内

单选题 微软提出了 STRIDE 模型,其中 R 是 Repudiation(抵赖)的缩写,此项错误的是

单选题 关于源代码审核,描述正确的是

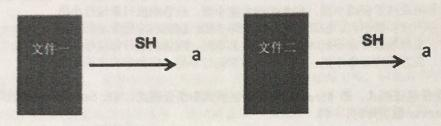

单选题 如下图所示,两份文件包含了不同的内容,却拥有相同的 SHA- 1 数字签名 A,这违 背了安全的哈希函数()性质。

单选题 下列哪一些对信息安全漏洞的描述是错误的?

单选题 安全的运行环境是软件安全的基础,操作系统安全配置是确保运行环境安全必不可

少的工作,某管理员对即将上线的 Windows 操作系统进行了以下四项安全部署工作,其中哪

项设置不利于提高运行环境安全?

单选题 某公司系统管理员最近正在部署一台 Web 服务器,使用的操作系统是 windows,在

进行日志安全管理设置时,系统管理员拟定四条日志安全策略给领导进行参考,其中能有效

应对攻击者获得系统权限后对日志进行修改的策略是:

单选题 在 OSI 参考模型中有 7 个层次,提供了相应的安全服务来加强信息系统的安全性,

以下哪一层提供了保密性、身份鉴别、数据完整性服务?

2023-02-13

2023-02-13

共21道

共21道