单选题 某公司系统管理员最近正在部署一台 Web 服务器,使用的操作系统是 windows,在

进行日志安全管理设置时,系统管理员拟定四条日志安全策略给领导进行参考,其中能有效

应对攻击者获得系统权限后对日志进行修改的策略是:

相关试题

单选题 在 PDR 模型的基础上,发展成为了(Policy-Protection-Detection-Response,PPDR)

模型,即策略-保护-检测-响应。模型的核心是:所有的防护、检测、响应都是依据安全策

略实施的。在 PPDR 模型中,策略指的是信息系统的安全策略,包括访问控制策略、加密通

信策略、身份认证测录、备份恢复策略等。策略体系的建立包括安全策略的制定、()等;

防护指的是通过部署和采用安全技术来提高网络的防护能力,如()、防火墙、入侵检测、

加密技术、身份认证等技术;检测指的是利用信息安全检测工具,监视、分析、审计网络活

动,了解判断网络系统的()。检测这一环节,使安全防护从被动防护演进到主动防御,是

整个模型动态性的体现,主要方法包括;实时监控、检测、报警等;响应指的是在检测到安

全漏洞和安全事件,通过及时的响应措施将网络系统的()调整到风险最低的状态,包括恢

复系统功能和数据,启动备份系统等。启动备份系统等。其主要方法包括:关闭服务、跟踪、

反击、消除影响等。

单选题 安全的运行环境是软件安全的基础,操作系统安全配置是确保运行环境安全必不可

少的工作,某管理员对即将上线的 Windows 操作系统进行了以下四项安全部署工作,其中哪

项设置不利于提高运行环境安全?

单选题 为增强 Web 应用程序的安全性,某软件开发经理决定加强 Web 软件安全开发培训,

下面哪项内容不在考虑范围内

单选题 微软提出了 STRIDE 模型,其中 R 是 Repudiation(抵赖)的缩写,此项错误的是

单选题 关于源代码审核,描述正确的是

单选题 下列哪一些对信息安全漏洞的描述是错误的?

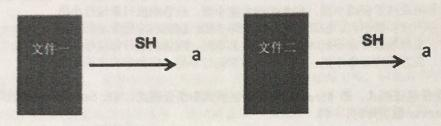

单选题 如下图所示,两份文件包含了不同的内容,却拥有相同的 SHA- 1 数字签名 A,这违 背了安全的哈希函数()性质。

单选题 在 OSI 参考模型中有 7 个层次,提供了相应的安全服务来加强信息系统的安全性,

以下哪一层提供了保密性、身份鉴别、数据完整性服务?

2022-08-18

2022-08-18

共810道

共810道